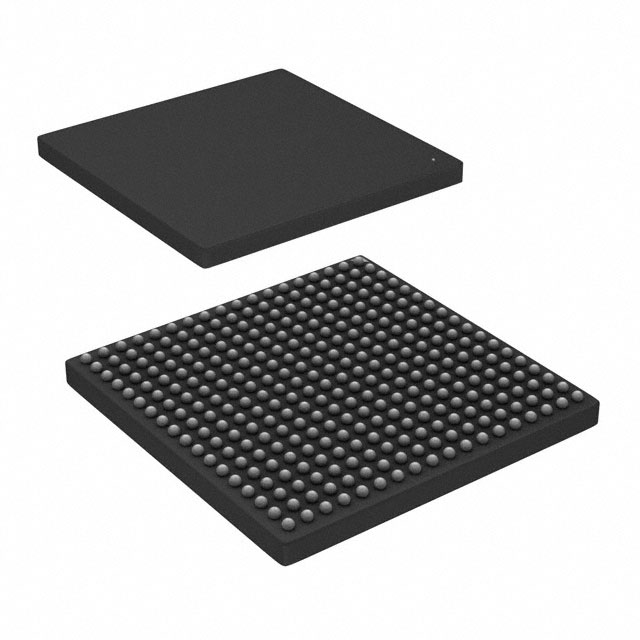

IC FPGA 520 I/O 1517FCBGA XCVU3P-2FFVC1517E ส่วนประกอบ ic ชิปอิเล็กทรอนิกส์วงจรใหม่และต้นฉบับ one spot ซื้อบริการ BOM

คุณสมบัติของผลิตภัณฑ์

| พิมพ์ | คำอธิบาย |

| หมวดหมู่ | วงจรรวม (IC)ฝังตัว |

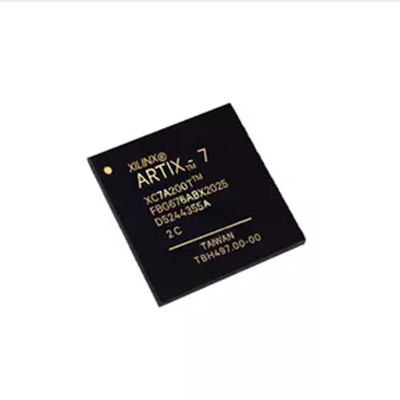

| นาย | เอเอ็มดี ซีลินซ์ |

| ชุด | Virtex® อัลตร้าสเกล+™ |

| บรรจุุภัณฑ์ | ถาด |

| แพ็คเกจมาตรฐาน | 1 |

| สถานะสินค้า | คล่องแคล่ว |

| จำนวนห้องปฏิบัติการ/CLB | 49260 |

| จำนวนองค์ประกอบลอจิก/เซลล์ | 862050 |

| บิต RAM ทั้งหมด | 130355200 |

| จำนวน I/O | 520 |

| แรงดันไฟฟ้า – อุปทาน | 0.825V ~ 0.876V |

| ประเภทการติดตั้ง | ติดพื้นผิว |

| อุณหภูมิในการทำงาน | 0°C ~ 100°C (ทีเจ) |

| แพ็คเกจ/กล่อง | 1517-บีบีจีเอ, FCBGA |

| แพคเกจอุปกรณ์ของซัพพลายเออร์ | 1517-FCBGA (40×40) |

| หมายเลขผลิตภัณฑ์ฐาน | XCVU3 |

ความสามารถในการตั้งโปรแกรมได้มีความสำคัญต่ออุปกรณ์รักษาความปลอดภัยรุ่นต่อไปอย่างไร

การเปลี่ยนแปลงสู่ดิจิทัลและระบบอัตโนมัติกำลังเป็นเทรนด์ระดับโลกภายหลังการแพร่ระบาด บริการต่างๆ ในทุกภาคส่วนกำลังเคลื่อนไหวทางออนไลน์ และด้วยการดำเนินการทำงานที่บ้านอย่างรวดเร็ว ผู้คนจึงพึ่งพาการเชื่อมต่ออินเทอร์เน็ตมากขึ้นเรื่อยๆ ในการทำงานและการใช้ชีวิต

อย่างไรก็ตาม เนื่องจากจำนวนผู้ใช้และอุปกรณ์ที่เชื่อมต่อยังคงเพิ่มขึ้นอย่างต่อเนื่อง และฟังก์ชันและความต้องการมีความหลากหลายมากขึ้น สถาปัตยกรรมระบบจึงมีความซับซ้อนมากขึ้น และขอบเขตของฟังก์ชันระบบก็ขยายออกไป ซึ่งนำไปสู่ความเสี่ยงที่อาจเกิดขึ้นจำนวนมากด้วยเหตุนี้ การหยุดทำงานจึงเป็นเรื่องปกติ และ "ข้อขัดข้อง" มักปรากฏในพาดหัวข่าว

เอกสารไวท์เปเปอร์ Xilinx WP526 เรื่อง The Importance of Programmability in Next Generation Security Appliances สำรวจสถาปัตยกรรมไฟร์วอลล์หลายรูปแบบและการผสมผสานระหว่างความยืดหยุ่นและความสามารถในการกำหนดค่าของอุปกรณ์แบบปรับตัวของ Xilinx ตลอดจน IP และข้อเสนอเครื่องมือ เพื่อปรับปรุงประสิทธิภาพการประมวลผลความปลอดภัยอย่างมีนัยสำคัญ

อุปกรณ์รักษาความปลอดภัยยังคงมีการพัฒนาอย่างต่อเนื่อง

การใช้งานการรักษาความปลอดภัยของเครือข่ายรุ่นต่อไปกำลังพัฒนาอย่างต่อเนื่องและมีการเปลี่ยนแปลงทางสถาปัตยกรรมจากการสำรองข้อมูลไปสู่การใช้งานแบบอินไลน์ด้วยการเริ่มใช้งาน 5G และจำนวนอุปกรณ์ที่เชื่อมต่อเพิ่มขึ้นอย่างมาก จึงมีความจำเป็นเร่งด่วนที่องค์กรต่างๆ จะต้องทบทวนและแก้ไขสถาปัตยกรรมที่ใช้สำหรับการดำเนินการด้านความปลอดภัยข้อกำหนดด้านปริมาณงานและเวลาในการตอบสนองของ 5G กำลังเปลี่ยนแปลงเครือข่ายการเข้าถึง ขณะเดียวกันก็ต้องการความปลอดภัยเพิ่มเติมวิวัฒนาการนี้ขับเคลื่อนการเปลี่ยนแปลงด้านความปลอดภัยของเครือข่ายดังต่อไปนี้

1. ปริมาณการรักษาความปลอดภัย L2 (MACSec) และ L3 ที่สูงขึ้น

2. ความจำเป็นในการวิเคราะห์ตามนโยบายที่ขอบ/ด้านการเข้าถึง

3. การรักษาความปลอดภัยตามแอปพลิเคชันที่ต้องการปริมาณงานและการเชื่อมต่อที่สูงขึ้น

4. การใช้ AI และการเรียนรู้ของเครื่องเพื่อการวิเคราะห์เชิงคาดการณ์และการระบุมัลแวร์

5. การใช้อัลกอริธึมการเข้ารหัสแบบใหม่ที่ขับเคลื่อนการพัฒนาการเข้ารหัสหลังควอนตัม (QPC)

นอกเหนือจากข้อกำหนดข้างต้นแล้ว เทคโนโลยีเครือข่าย เช่น SD-WAN และ 5G-UPF ยังถูกนำมาใช้มากขึ้น ซึ่งจำเป็นต้องมีการแบ่งส่วนเครือข่าย ช่องทาง VPN ที่มากขึ้น และการจำแนกแพ็คเก็ตที่ลึกยิ่งขึ้นในการใช้งานความปลอดภัยเครือข่ายรุ่นปัจจุบัน ความปลอดภัยของแอปพลิเคชันส่วนใหญ่ได้รับการจัดการโดยใช้ซอฟต์แวร์ที่ทำงานบน CPUแม้ว่าประสิทธิภาพของ CPU เพิ่มขึ้นในแง่ของจำนวนคอร์และพลังการประมวลผล แต่ความต้องการปริมาณงานที่เพิ่มขึ้นยังคงไม่สามารถแก้ไขได้ด้วยการใช้ซอฟต์แวร์เพียงอย่างเดียว

ข้อกำหนดด้านความปลอดภัยของแอปพลิเคชันตามนโยบายมีการเปลี่ยนแปลงอยู่ตลอดเวลา ดังนั้นโซลูชันที่มีอยู่ทั่วไปส่วนใหญ่จึงสามารถรองรับได้เฉพาะชุดส่วนหัวการรับส่งข้อมูลและโปรโตคอลการเข้ารหัสแบบตายตัวเท่านั้นเนื่องจากข้อจำกัดเหล่านี้ของซอฟต์แวร์และการใช้งานแบบ ASIC แบบคงที่ ฮาร์ดแวร์ที่ตั้งโปรแกรมได้และมีความยืดหยุ่นจึงเป็นโซลูชันที่สมบูรณ์แบบสำหรับการนำความปลอดภัยของแอปพลิเคชันตามนโยบายไปใช้ และแก้ปัญหาความท้าทายด้านเวลาแฝงของสถาปัตยกรรมที่ใช้ NPU ที่ตั้งโปรแกรมได้อื่นๆ

SoC ที่ยืดหยุ่นมีอินเทอร์เฟซเครือข่ายที่แข็งแกร่งขึ้นอย่างสมบูรณ์ IP การเข้ารหัส รวมถึงตรรกะและหน่วยความจำที่ตั้งโปรแกรมได้เพื่อใช้กฎนโยบายนับล้านผ่านการประมวลผลแอปพลิเคชันแบบมีสถานะ เช่น TLS และเครื่องมือค้นหานิพจน์ทั่วไป